你的商务通是如何被入侵的?商务通数据为何泄漏?怎么防范?

作者:郭惠微信公众号:商务通分析

导语

此前本公众号中两篇关于商务通安全的文章中分析过,如果你的商务通数据发生泄漏,除了商务通本身理论上可能存在的技术漏洞外,很大一部分情况下是由于管理问题产生的弱密码导致被登入,进而导致数据泄露。

那么这种情况下的被“入侵”和数据泄漏,需要满足几个条件:1.能获取到你的登陆名2.能知道或猜到你的密码3.登陆后有权限进行数据导出或有手机号显示权限4.有批量操作检测密码是否正确的方法

本文讨论的主题是“你的商务通”的安全,将重点从偏技术角度来谈谈,商务通被“入侵”,数据发生泄漏的可能,以及依据这些可能,我们要做好商务通数据安全防范,需要重点注意的环节。

(本文中将会提到商务通已经修复的一个可被利用的“不算漏洞的漏洞”的细节和一个我昨天发现的小的漏洞细节,考虑到这个漏洞有资源能利用的人会极少,且这些人可能早已知道这个漏洞,并且商务通看到此文后在10分钟内应该就可以修复好,这个漏洞能更支撑我文章的观点,所以就直接发布,官方看到,第一时间修复即可。)

条件1如何获取到你的商务通的密码?

那么答案很简单,不需要“获取”你的商务通的密码,只需要在知道你商务通多个登陆帐号的前提下,用弱密码去手动试,或者弱密码字典批量去试即可。你们的商务通密码,太多太多简单到不可相信的地步。

条件2如何获得你的商务通中所有咨询员和推广管理人员的登陆帐号?

一般我们可以看到,各种网站平台在设计帐号体系时,均会包含昵称(或姓名)和登陆名两个字段。昵称一般方便使用中文,方便直接管理与识别,用户自己可以随意修改,而登陆名,则一般不公开显示,防止被批量猜解。

商务通的登陆帐号包含登陆名、密码、对外友好名称,对外友好名称实际是相当于昵称的,而实际因为对外友好名称通常给商务通对话访客看,常会设置为医院名称或者医生名字,没有扮演到昵称的角色,商务通后台咨询员列表中也是直接显示的登陆名,所以就导致了登陆名被直接当昵称用了,而通常在大家安全意识薄弱的情况下,整个行业基本上不约而同的,都直接采用的咨询员的姓名作为登陆名。也就是只要知道咨询员的名字,商务通帐号可以猜个八九不离十,这给针对某个商务通的用户名信息社工,带来了极大的便利。

当然,这一点的设计缺陷,会带来一定的问题,但不至于能“轻易”获取商务通中所有帐号的登陆名。

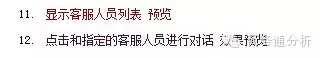

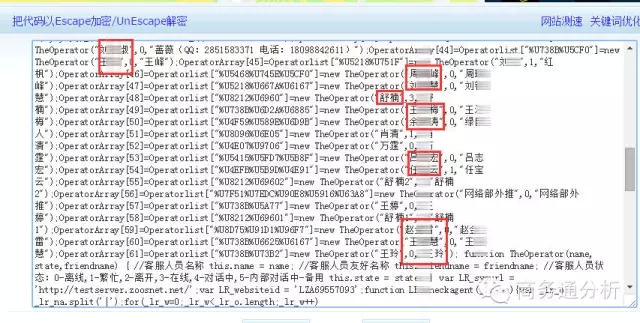

能让入侵者能从技术层面,轻易获了特定站点的商务通所有登陆名的漏洞,发生在商务通的帮助文档中和站点转接功能处。商务通的仅超链接中的参数&oname=直接加上商务通的登陆名,是可以指定客服来对话的,然后为了让访客能和指定的咨询员对话,商务通提供了咨询员列表代码。

(帮助文档中的客服人员列表功能)

(帮助文档中提供的获取客服人员列表的代码)

商务通提供这个获取指定商务通站点的客服人员列表的功能出发点是好的,只是帐号体系的设计缺陷,实际指定客服对话的oname参数不应该接收登陆名,而应该直接接收用户数字ID、或者昵称(须唯一),这样就不会出现这样的问题了。

这个接口,让人能很方便获取特定商务通所有登陆名了。最早发现商务通这个特性时,我还没有想到会被人恶意利用,当时出于我手上代理平台大量商务通的安全管理需求,我需要明确知道每个商务通里面有哪些帐号,哪些已离职需要禁用,哪些人有登陆权限等,这个商务通的这个代码接口给了我很大便利,我做了一个管理平台,直接集中对我管理的商务通进行集中登陆管理,一目了然的知道每个商务通的过期时间、每个商务通下面有哪些帐号,哪些需要禁用掉,并做到自动定期更新。

后来这一获取用户列表的接口被人开始利用后,商务通果断禁用掉了这一功能,比较可惜,我的云监控平台没办法实现统一管理了。

当然,目前为止,商务通官方的客服商务通中这一接口仍然是有效的。

接口地址:http:

做Unescape解密后,就得到了真实的登陆名。呵呵,商务通官方也是用的员工真实姓名作的登陆名。

有人说,太可惜了,现在官方把这个接口封了,早知道以前我手上商务通几万ID,全先采集一个遍了。对,是有可惜的地方,但商务通更安全肯定是更好的事。然后我想说的是,肯定有人已经把所有商务通的登陆名采集了个遍,此前还有个人做了一个竞争对手商务通咨询员在线下线活跃情况监控及包括商务通咨询员登陆名在内的商务通基础信息平台,当时我就想,这货平台一出,商务通肯定马上会封掉接口。

条件3登陆后能看到手机号或者导出数据

最早的时候,商务通中备注的手机号都是公开展示的,所有登陆的成员都是可以看到的,后来,商务通做了安全改进,按不同权限,对手机号做了隐藏处理,商务通的这一点改进,还是很赞的。不过,我们普遍的安全意识决定了,这个改进很多情况下也白搭。因为很多情况下会出现权限管理混乱,不该给导出权限的也给了导出权限,不该看手机号的也有了看手机号权限,多数情况下,任何一个帐号被侵入进去,能看到手机号的可能性非常大。

而且,这里有一个很值得思考的管理问题是,通常会给经营管理者(总经理、经营、各业务线条副总、各业务线条上的助理等)很高的权限甚至管理权限,加上很弱很弱的弱密码,而通常这些经营管理者一般不会过多关注技术概念,知道要安全,也强调安全,但不会过关注细节,于是恰恰是这些管理者的帐号是最弱的环节。通常情况是,说给某某老大开个帐号,“好吧,既然是给老大开的,那权限不能太小,要不然也不知道他要看啥,开就开吧,这密码太复杂,老大记不住,顺手123456吧,这个密码好记。”

当然,商务通被别人或对手登陆进去了,即使没有导出权限,看不到手机号,对你也会是比较大的损失。更严重的情况是此前发生过的,有人登陆到你的商务通后,可能会将你的商务通对话以截图的方式发到网上,成为勒索式负面。

条件4入侵者怎样才能批量的根据获取的登陆名扫描弱密码呢?

通常情况下,由于弱密码遍地都是,不需要通过技术手段,手动一个一个去试,也是分分钟就能进去的。曾经在我开始关注到弱密码的存在的时候,我一口气测试了我列表下的数十个商务通,随随便便手动测试,实况直播,长驱直入。之前我都没有意识到,弱密码会多到令人发指。甚至都有人怀疑我是用了什么批量入侵的工具或者是有什么高端的0day漏洞。

那么,对于那些有心有计划的去利用这个“漏洞”,去获取商务通数据信息的“黑客”来说,他们会怎么做呢?

肯定是需要能找到批量登陆检测的方法。

效率低一点的,获取登陆名列表后,写一段按键精灵脚本,模拟手动去转入商务通站点ID、输入登陆名和弱密码,逐一检测即可。这样检测慢一些,但也相对安全稳妥。在这获取用户名列表这一接口存在的相当长的时间里,他们完全有足够的时间来检测。

当然,这半年,商务通在这块加强改进还是比较多的,包括每隔一段时间,强调统一修改密码等。对于多次登陆密码错误或者验证错误的,刚仔细测试了一下,商务通已经增加了验证码。

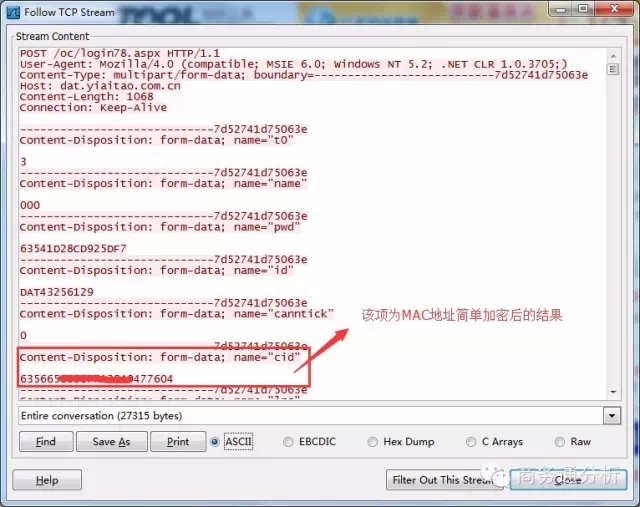

另一条高效的检测商务通登陆的路子,无疑是登陆协议分析了。经常有人会问我,有没有研究过商务通的登陆加密,其实我确实有抓包分析过,因为这个环节,如果能够通过协议,程序里实际自动登陆,然后自动数据下载分析,那么我完全可以实现从百度推广点击到网站,再到商务通对话整个链条上的数据精细化分析,打通百度API,到商务通数据,相当完美。当然,技术能力所限,只看了个大概。如果商务通能在权限认证基础上开放商务通数据提取接口,那将是多么完美,可惜商务通毕竟不是纯技术型公司,不太可能开放API接口。

我只是看了个大概,不需要知道密码的加密方式,只需要把自己的商务通改成弱密码,自己手动直接登陆,抓包,就能得到密码的加密后的字符串。编写程序,模拟商务通登陆,直接使用这些加密后的弱密码串即可。当然,商务通登陆还是有其他验证的,我只实现了自己的己知帐户的登陆。而对于技术能力更强,更有野心的人来说,应该只是时间问题。

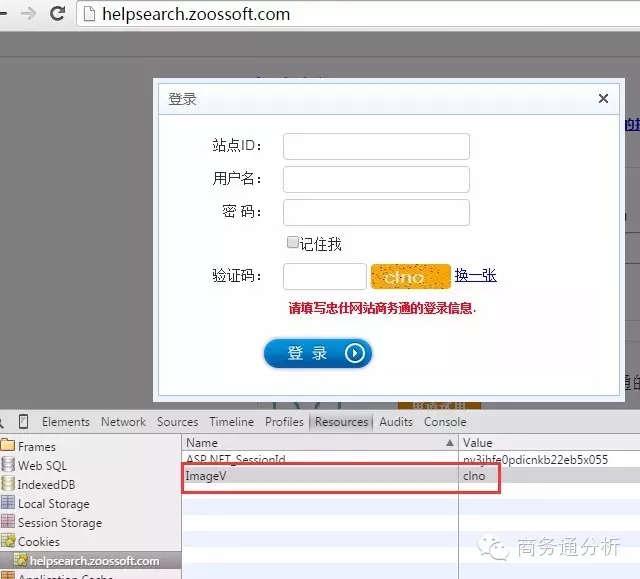

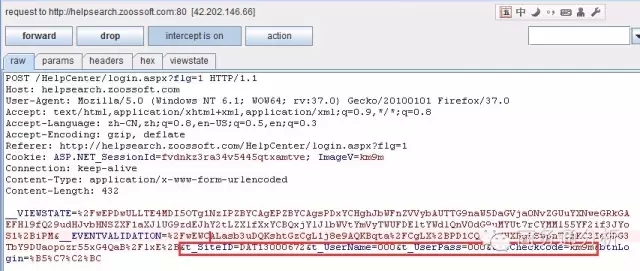

昨天我在看商务通的帮助中心,工单系统时,偶然发现商务通提供的在线登陆的功能。这个功能,方便商务通用户,直接使用商务通帐号密码登陆,然后提交工单。登陆时需要输入商务通ID、商务通用户名、商务通密码和验证码。简单看了一下,这个登陆界面的验证码是有很明显的漏洞的。很显然,这一个入口,商务通官方没有想过,即使有验证码,简单的数字,做一下验证码识别或者在线打码,也是很容易被用来做批量登陆检测。更何况,这里的验证码的漏洞,让验证码完全成了摆设。

(验证码漏洞,验证码直接写在cookies里面了)

看截图,稍懂技术的会知道,将验证码结果写在cookies里面作验证,这个是很不应该的。

直接请求验证码图片地址,通过cookies获取验证码的值,然后拼接站点ID、登陆名、密码、验证码,向商务通登陆接口发起登陆请求,一切轻松自在,验证码完全摆设。

当然,对于这个接口,是否真能被用来作为批量登陆检测的入口,我只强调了一种可能,并没有做深入的测试,也没有测试普通帐号是否也能如此顺利的登陆。这里只是用这个例子来述说一下,入侵者可能的操作手法。不过,验证码的漏洞,商务通还是该修复掉。

建议怎样去防范商务通数据泄漏呢?

虽然这半年,商务通在安全层面改进了很多,但很多时候,管理上的漏洞,比技术上的漏洞更可怕。我们需要做到如下几点,可以降低发生安全问题的可能:

1)商务通帐号绑定MAC地址登陆

2)商务通帐号尽量不要单纯使用员工姓名

3)商务通密码不要过于简单

4)严格的权限设置,手机号查看权限、导出权限、对话规则自动分配权限等。

5)定期商务通登陆日志检查

6)期待商务通官方做得更好

看到以上6点建议,你会感觉到失望,前面好像高开,后面是低走,说了些大家都知道的建议。而我想说的是,往往最大的问题,出现在最简单的被直接忽视的地方,都懂的道理,比的是谁执行得更彻底。你在反复担心商务通数据泄漏的问题,还不如认认真真做好基本的防范工作。

本文《你的商务通是如何被入侵的?商务通数据为何泄漏?怎么防范?》由商务通分析(swtlog)原创发布,版权所有,谢绝任何形式转载!

====================================

商务通分析(微信号:swtlog)专注网站商务通相关的帮助文档、数据分析、代码分析、安全分析等方面的文章分享,如果感觉您的朋友也会感兴趣,欢迎将swtlog推荐给您的朋友,谢谢!

相关文章

- 医疗行业品牌推广宏观规划书

兵书告诫我们:兵不厌诈;脑白金的广告告诉我们:民不厌烦 一个企业只做口碑和只做赢利都不能长期生存,把握好口碑和赢利之间的比例是非常重要的,只靠在高成本的竞价推广带来流量的网商很难做出大幅度的赢了与口碑的调控,所以哥建议了以下除了竞价推广以外

- 离线宝V2.5网页回呼新功能上线!

尊敬的百度离线宝客户: 您是否在想方设法提高您的通话转化效率,让网民记住并能够再次与您取得联系? 您是否希望能进一步提高您的离线宝账户的安全性? 您是否希望在网民接通电话前,让您的客服人员先做好接待准备,以应对网民的咨询? 离线宝将在10月17日

- 竞价产品的操作思路

给大家分享下竞价的一些思路 和产品的思路首先第一个问题,就是产品的定位问题我想问一下大家,做竞价的朋友,都同时操作的几款产品?从09年初到10年底 这两年,个人操作竞价是非常暴利的.非常赚钱,可以说,随便找个产品,随便设置个账户,都可以赚钱,现在咋

- 民营医院百度推广竞价策略6步曲

上网站转化率,同时也是剖析竞价推广下场的尺度。若是网站转化率低,效果不年夜,就要实时调整,避免华侈大量的时刻和金钱。那么,应该若何提高百度引擎竞价推广的效果呢? 一、要进行科学的用户习惯说明 每个网站都有自己特有的定位,也就有了特定的用户群体

- 2015百度推广医疗违规词、禁词收集

疗效类词语 一次性治疗 不再复发 无一复发 一次祛除 一次性治疗 无副作用 根治 根除 治愈 不反弹 无复发 0复 一次见效 彻底 百分百 药到病除 无毒副作用 杜绝复发 不复发 康复 一次性 x天见效 杜绝复发 黑名单词语 推荐 认定 上榜 抽查检验 统计 最高级 国家

随机推荐

- 医疗行业品牌推广宏观规划书

兵书告诫我们:兵不厌诈;脑白金的广告告诉我们:民不厌烦 一个企业只做口碑和只做赢利都不能长期生存,把握好口碑和赢利之间的比例是非常重要的,只靠在高成本的竞价推广带来流量的网商很难做出大幅度的赢了与口碑的调控,所以哥建议了以下除了竞价推广以外

- 离线宝V2.5网页回呼新功能上线!

尊敬的百度离线宝客户: 您是否在想方设法提高您的通话转化效率,让网民记住并能够再次与您取得联系? 您是否希望能进一步提高您的离线宝账户的安全性? 您是否希望在网民接通电话前,让您的客服人员先做好接待准备,以应对网民的咨询? 离线宝将在10月17日

- 竞价产品的操作思路

给大家分享下竞价的一些思路 和产品的思路首先第一个问题,就是产品的定位问题我想问一下大家,做竞价的朋友,都同时操作的几款产品?从09年初到10年底 这两年,个人操作竞价是非常暴利的.非常赚钱,可以说,随便找个产品,随便设置个账户,都可以赚钱,现在咋

- 民营医院百度推广竞价策略6步曲

上网站转化率,同时也是剖析竞价推广下场的尺度。若是网站转化率低,效果不年夜,就要实时调整,避免华侈大量的时刻和金钱。那么,应该若何提高百度引擎竞价推广的效果呢? 一、要进行科学的用户习惯说明 每个网站都有自己特有的定位,也就有了特定的用户群体

- 2015百度推广医疗违规词、禁词收集

疗效类词语 一次性治疗 不再复发 无一复发 一次祛除 一次性治疗 无副作用 根治 根除 治愈 不反弹 无复发 0复 一次见效 彻底 百分百 药到病除 无毒副作用 杜绝复发 不复发 康复 一次性 x天见效 杜绝复发 黑名单词语 推荐 认定 上榜 抽查检验 统计 最高级 国家